Cette méthode est vulnérable aux piratages indétectables et à grande échelle et nécessiterait une toute nouvelle élection si les données de vote numérisées ou la blockchain étaient piratées, car aucun bulletin de vote papier n'existerait pour un décompte manuel ou autre.

PaperBallotchain

PaperBallotchain

Brevet n° : 12132827

PROBLÈME : Les bulletins de vote papier sont essentiels à la sécurité des élections, mais leur dépouillement est lent et sujet à des litiges coûteux. Le vote électronique, quant à lui, est rapide, mais vulnérable au piratage et risque de compromettre l’anonymat des électeurs. Et si nous pouvions combiner les deux ?

SOLUTION : PaperBallotchain associe les bulletins de vote papier à la technologie blockchain pour fournir le tout premier système de vote par bulletin papier à décompte quasi instantané, vérifiable par cryptographie et par les électeurs, tout en restant anonyme. (Brevet n° 12132827)

Explication écrite

Vous n’avez pas besoin de comprendre la technologie blockchain car

vous pouvez vérifier en privé que votre bulletin de vote papier numérisé a

été ajouté à la blockchain en utilisant votre numéro d'identification de bulletin de vote,

tandis que les mauvais acteurs ne peuvent pas vérifier quel vote vous avez émis.

Mais si vous êtes intéressé...

Contenu

Voici ce que PaperBallotchain peut résoudre pour vous

(Retour au sommaire)

Problèmes de vote

Solution : Le vote de PaperBallotchain associe les bulletins de vote papier et la technologie blockchain avec uniquement du code open source qui

- permet la vérification cryptographique des bulletins de vote

- permet aux électeurs individuels de vérifier en privé que leur bulletin de vote papier numérisé a été ajouté aux blockchains des parties prenantes indépendantes,

- mais cela obscurcit les efforts des acteurs malveillants pour vérifier quels bulletins ont été déposés par quels électeurs.

Cette méthode de vote comprend des solutions aux vulnérabilités techniques critiques du vote blockchain identifiées par le MIT et les experts blockchain.

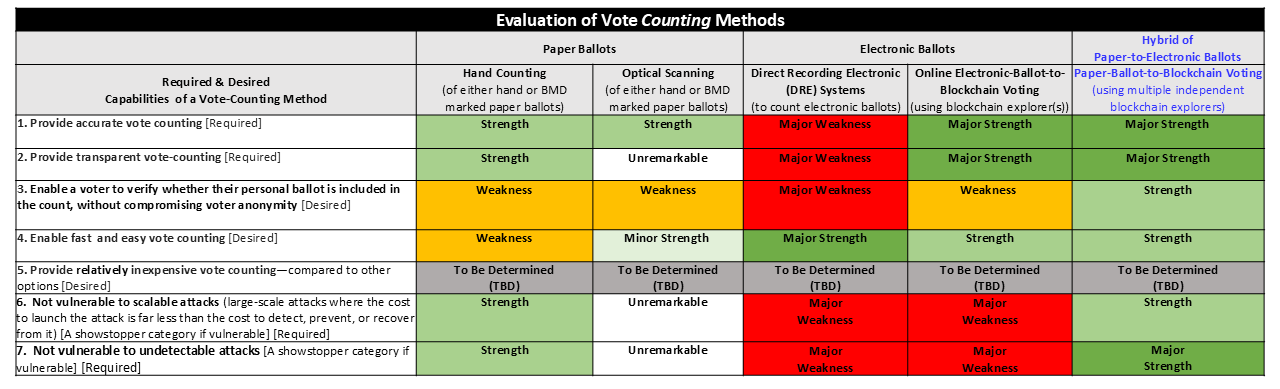

Problèmes de décompte des votes

Solution : Le décompte des votes de PaperBallotchain de tous les bulletins de vote vérifiés cryptographiquement sur les blockchains des parties prenantes indépendantes est

- entièrement transparent,

- parfaitement précis, et

- quasi instantané.

Cette méthode de comptage des votes comprend des solutions aux vulnérabilités techniques critiques du vote blockchain identifiées par le MIT et les experts blockchain.

(Blockchain : un type spécialisé de base de données — un registre numérique distribué, transparent, immuable, inviolable et sécurisé par cryptographie.)

(Retour au sommaire)

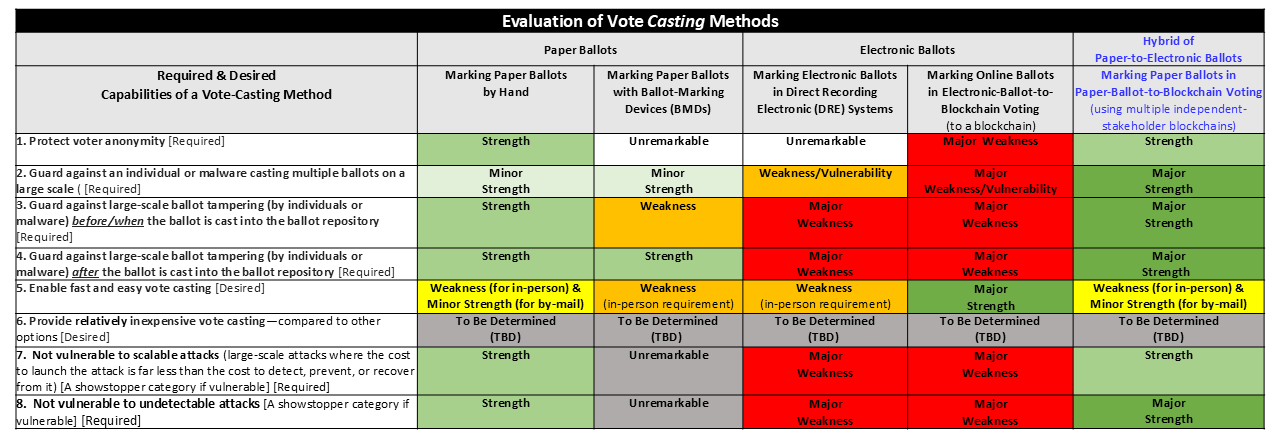

Comparer les méthodes de vote

(Retour au sommaire)

Les solutions aux problèmes d’un système s’accompagnent souvent de compromis.

Mais en comparaison avec le vote traditionnel par bulletin papier (qui est le deuxième système le mieux noté après PaperBallotchain), PaperBallotchain apporte 9 améliorations de notation (sur 15 catégories) et aucune diminution de notation ni compromis, déplaçant 9 catégories de « faiblesse », « force mineure » ou « force » à « force » ou « force majeure ».

De plus, par rapport au vote électronique sur blockchain, PaperBallotchain ne fait qu'un seul compromis sur la rapidité/facilité du vote, en privilégiant la sécurité, tout en apportant 9 améliorations de notation (sur 15 catégories), en déplaçant 9 catégories de « faiblesse majeure » ou « faiblesse » à « force » ou « force majeure ».

De plus, « le vote en ligne pourrait ne pas augmenter la participation. » Les études sur l'impact du vote en ligne sur la participation électorale ont varié : absence d'impact sur la participation (par exemple, en Suisse [1]), légère diminution de la participation (par exemple, en Belgique [2]), augmentation légère de la participation, mais néanmoins peu susceptible de résoudre la crise de la faible participation (par exemple, au Canada [3]).1[4] Des études sur les élections estoniennes ont également suggéré que les variations de la participation dues au vote en ligne pourraient favoriser les populations à revenus et à niveau d'éducation supérieurs [5]. De récentes études américaines démontrent d'importantes disparités démographiques en matière de possession de smartphones (par exemple, en termes de sexe, de revenus et d'éducation) [6]. (Source : Going from bad to worst: from Internet voting to blockchain voting | Journal of Cybersecurity)

Échelle d'évaluation

(Retour au sommaire)

Comparer les méthodes de vote par blockchain

(Retour au sommaire)

À première vue, le vote par blockchain semble être la solution optimale aux problèmes du système de vote car...

Cependant, le MIT et d’autres experts en blockchain ont mis en garde contre le vote blockchain, expliquant...

Ainsi, si seulement nous pouvions transférer les données des bulletins de vote papier sur une blockchain en toute sécurité, ces données pourraient être stockées et comptabilisées en toute sécurité sur la blockchain. Mais comment y parvenir ? Un problème majeur réside dans la nécessité de scanner un bulletin de vote papier, et les données numérisées seraient exposées aux mêmes vulnérabilités que le bulletin électronique, lors de sa création et de son acheminement du scanner à la blockchain. Le brevet PaperBallotchain résout ce problème.

Problèmes (vulnérabilités techniques critiques)

en traditionnel

Du vote électronique à la blockchain

Solutions (Low-Tech et Non-Tech)

à New

Du vote papier à la blockchain

Cette méthode n’est pas vulnérable aux piratages indétectables ou à grande échelle et ne nécessiterait pas une toute nouvelle élection si les données de vote numérisées ou les blockchains étaient piratées, car les bulletins de vote papier seraient conservés sous la garde officielle pour un décompte manuel ou autre.

1. Compromet l'intégrité du scrutin (vulnérabilité technique critique) : « Si le vote est entièrement basé sur un logiciel, un système malveillant pourrait tromper l'électeur sur la manière dont le vote a été enregistré » – et ce système serait sujet à des erreurs et des piratages à grande échelle susceptibles d'invalider les résultats de l'élection de manière indétectable, ou, s'ils étaient détectés, nécessiteraient la tenue d'une nouvelle élection. (Sources : 1) Experts du MIT : non, n'utilisez pas la blockchain pour voter | MIT CSAIL. 2) Voter serait-il plus efficace sur une blockchain ? - YouTube.

2. Met en péril l'anonymat des électeurs (vulnérabilité technique critique) : le logiciel requis pour simultanément

3. Nouvelle vulnérabilité des bases de données blockchain (vulnérabilité technique critique) : Les nouvelles bases de données blockchain comptent généralement un nombre restreint de nœuds informatiques participants, ce qui les rend intrinsèquement vulnérables aux attaques à 51 %, par lesquelles un acteur malveillant prend le contrôle de la majorité des nœuds/ordinateurs de la blockchain, lui permettant de créer plusieurs versions de la blockchain pour les présenter à différentes personnes et de semer la discorde. Même si le piratage était détectable, il nécessiterait une nouvelle élection. (Source : Going from bad to worst: from Internet voting to blockchain voting | Journal of Cybersecurity | Oxford Academic.)

4. « Si un utilisateur perd sa clé privée, il ne peut plus voter, et si un attaquant obtient sa clé privée, il peut désormais voter de manière indétectable sous sa propre identité. » (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

5. « Si l'appareil de vote d'un utilisateur (probablement un téléphone portable) est compromis, son vote pourrait l'être aussi. » (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

6. Censure ciblée des bulletins de vote :

7. Attaque par déni de service (DOS) : la blockchain est submergée de bulletins/transactions invalides, ce qui fait que les bulletins déposés ne parviennent pas à l'heure limite d'ajout des bulletins à la blockchain. (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

8. Attaque par déni de service (DOS) : en perturbant la connectivité réseau, les bulletins de vote ne sont pas enregistrés dans la blockchain à la date limite. (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

9. « l'inopportunité d'utiliser de nouveaux protocoles de consensus distribués ou de nouvelles primitives cryptographiques pour les infrastructures critiques jusqu'à ce qu'ils aient été bien testés dans l'industrie pendant de nombreuses années » (Source : Going from bad to worst: from Internet voting to blockchain voting | Journal of Cybersecurity | Oxford Academic.)

10. « Il faut plus de temps et d'efforts pour déployer des correctifs de sécurité dans un système décentralisé que dans un système centralisé, et [donc] les systèmes blockchain peuvent être vulnérables plus longtemps que leurs homologues centralisés. » (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

11. « Les élections sont intrinsèquement centralisées (avec un organisme central, le gouvernement, qui est responsable des procédures électorales, du déroulement des élections, de l'éligibilité des candidats et du droit de vote) », la technologie blockchain n'est donc pas adaptée au vote. (Source : De mal en pis : du vote par Internet au vote par blockchain | Journal of Cybersecurity | Oxford Academic.)

12. « Attaques évolutives (CATÉGORIE ÉCLATANTE) » : Si le coût pour l'adversaire de falsifier l'élection est bien inférieur à celui pour le défenseur de les empêcher, toute tentative de prévention, de correction, voire de découverte des failles peut s'avérer impossible en pratique. Les attaques évolutives de type « grossiste » affectant les résultats des élections sont bien plus dangereuses que les attaques de type « petit détail » affectant seulement quelques votes. Il s'agit de l'une des « deux catégories de vulnérabilités irréversibles » qui empêchent les autorités électorales de prévenir ou de corriger les failles graves. » Plusieurs des problèmes évoqués précédemment concernant le vote électronique et la blockchain sont des attaques évolutives. (Source : Going from bad to worst: from Internet voting to blockchain voting | Journal of Cybersecurity | Oxford Academic.)

13. « Attaques indétectables (CATÉGORIE ÉCLATANTE) : Si un attaquant parvient à modifier le résultat d'une élection sans risque réel que la modification soit détectée (par les électeurs, les responsables électoraux ou les auditeurs), l'attaque devient impossible à prévenir ou à atténuer. » Il s'agit de l'une des « deux catégories de vulnérabilités bloquantes qui empêchent les autorités électorales de prévenir ou de remédier aux défaillances graves. » Plusieurs des problèmes évoqués précédemment concernant le vote électronique via la blockchain sont des attaques indétectables. (Source : Going from bad to worst: from Internet voting to blockchain voting | Journal of Cybersecurity | Oxford Academic.)

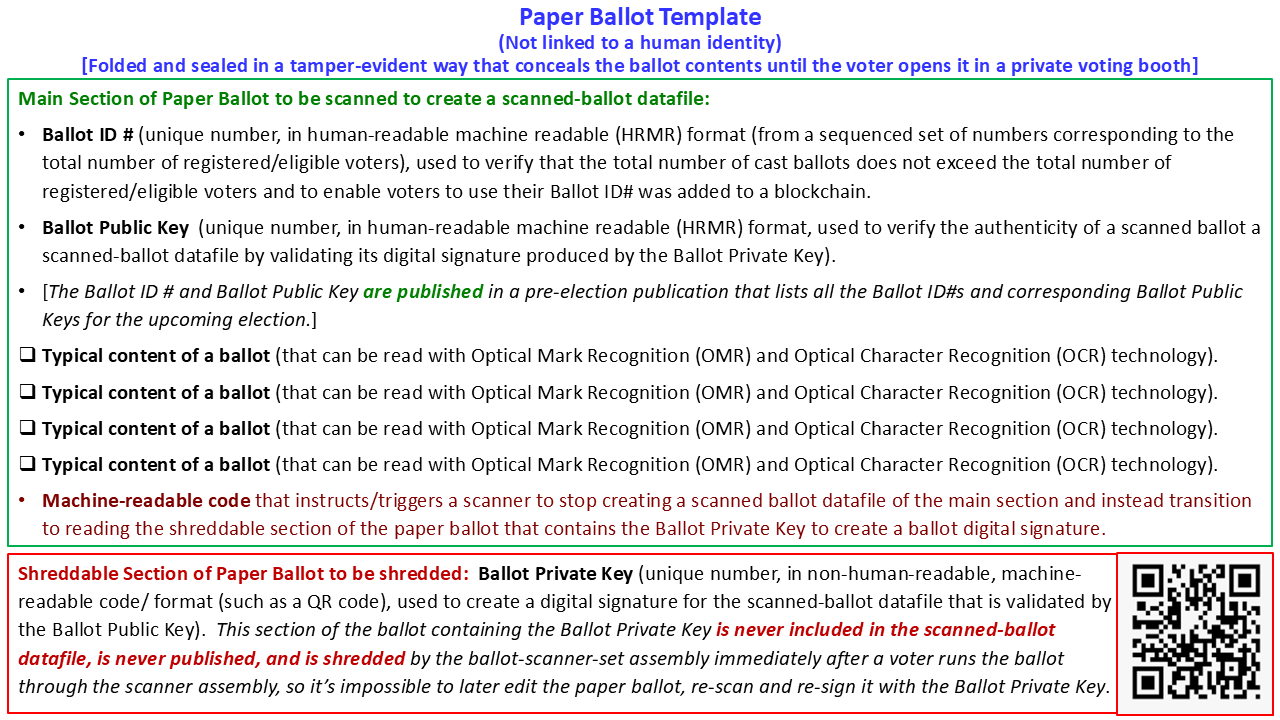

1. Solution low-tech : 1) Imprimez les éléments suivants sur un bulletin de vote plié, scellé et inviolable :

2. Solution non technologique : Le logiciel du système de vote ne connaît jamais l'identité de l'électeur. Après vérification de l'identité de l'électeur par les agents électoraux, ceux-ci lui remettent un bulletin de vote papier plié, scellé et inviolable.

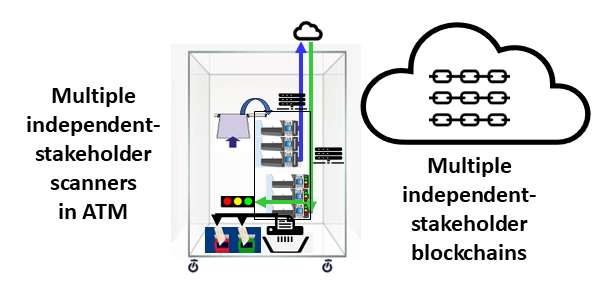

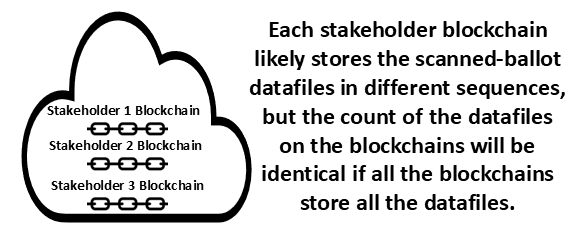

3. Solution low-tech : Le fichier de données des bulletins scannés est stocké dans plusieurs blockchains concurrentes de vote indépendantes (chacune sauvegardée de manière redondante), que les parties prenantes construisent et contrôlent de manière centralisée (mais sont dupliquées et validées en de nombreux endroits par des membres du public afin de détecter toute falsification). Il n'y a donc aucun risque d'attaque à 51 %. Ce système exploite plutôt la nature concurrentielle des parties prenantes, la comparaison de leurs blockchains et des ordinateurs de validation publics et des parties prenantes (exécutant un logiciel open source de création de blockchains) pour dupliquer et vérifier l'intégrité des informations sur les blockchains.

4. Les clés privées ne sont pas attribuées aux utilisateurs.

5. Les appareils personnels ne sont pas utilisés dans le système.

6. Défense contre la censure ciblée des bulletins de vote :

7. Défense contre l'inondation des transactions DOS :

8. Défense contre les interruptions de connectivité DOS :

9. Le système ne nécessite pas de protocoles de consensus distribués et peut utiliser des primitives cryptographiques anciennes, basiques et testées au combat (plutôt que nouvelles et originales) car le système utilise des blockchains contrôlées de manière centralisée (chacune contrôlée par une partie prenante indépendante), où chaque blockchain utilise le même protocole de validation.

10. Plutôt que des blockchains décentralisées, le système utilise plusieurs blockchains contrôlées de manière centralisée (chacune gérée par une partie prenante indépendante), de sorte que les correctifs peuvent être déployés rapidement.

11. Le système utilise des méthodes de vote et de dépouillement contrôlées de manière centralisée qui sont cohérentes avec la nature centralisée des élections, tout en utilisant la technologie blockchain d’une manière nouvelle mais basique pour fournir la sécurité, la transparence et la vitesse de dépouillement qui sont requises et souhaitées dans les élections.

12. Un adversaire devrait corrompre plusieurs groupes indépendants de parties prenantes (sans être détecté) pour réaliser une attaque à grande échelle :

13. Chacun des éléments suivants est détectable et publiquement évident tout au long du processus de vote PaperBallotchain.

La méthode de vote par bulletin électronique via blockchain est vulnérable aux piratages indétectables et à grande échelle et nécessiterait une toute nouvelle élection si les données de vote numérisées ou la blockchain étaient piratées, car aucun bulletin de vote papier n'existerait pour un décompte manuel ou autre.

La méthode de vote par bulletin papier vers blockchain n'est pas vulnérable aux piratages indétectables ou à grande échelle et ne nécessiterait pas une toute nouvelle élection si les données de vote numérisées ou les blockchains étaient piratées, car les bulletins papier existeraient sous la garde officielle pour un décompte manuel ou autre.

(Retour au sommaire)

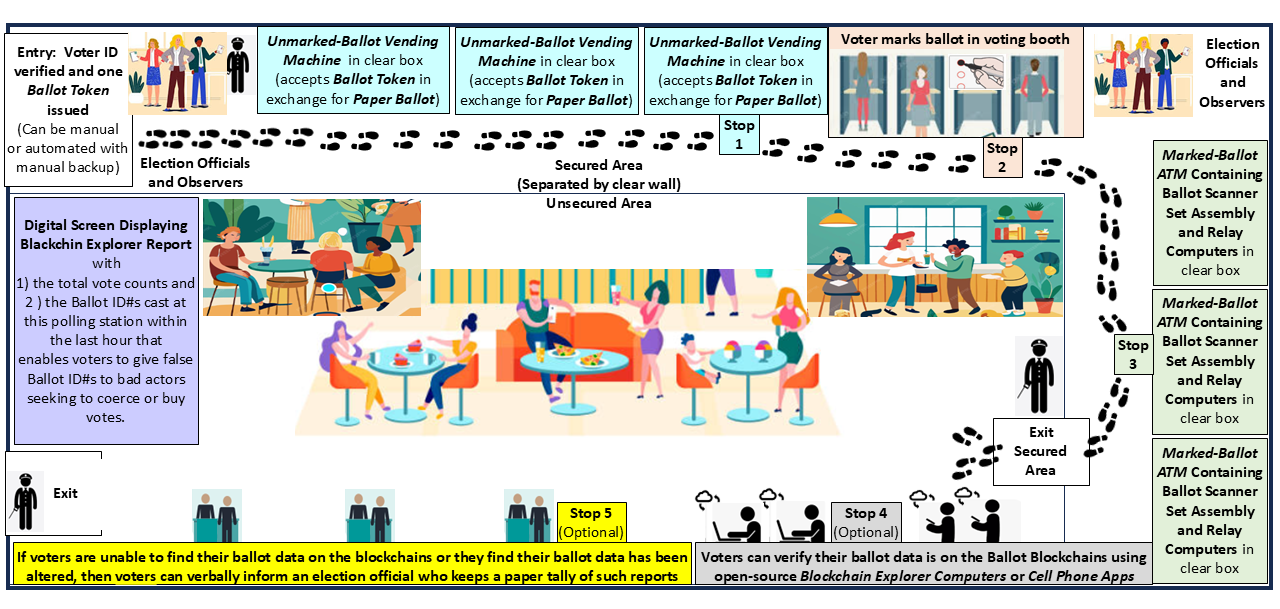

Étapes clés de PaperBallotchain

(Retour au sommaire)

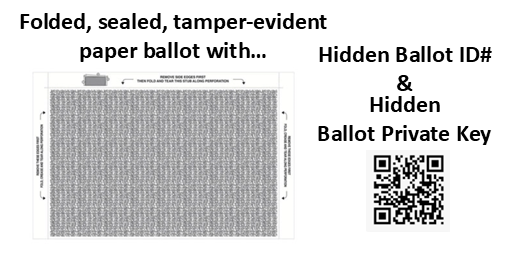

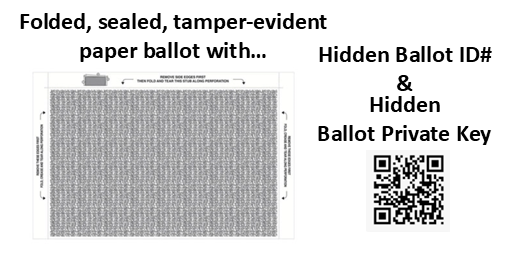

Étape 1

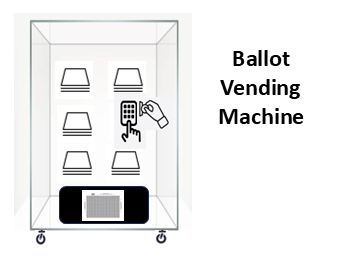

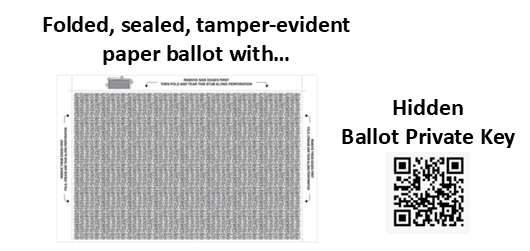

Une fois que les responsables électoraux ont vérifié l'éligibilité des électeurs par la méthode de leur choix, ils distribuent, par la méthode de leur choix, un bulletin de vote papier plié, scellé et inviolable (contenant un numéro d'identification de bulletin de vote imprimé caché et un code QR de clé privée de bulletin de vote caché) à l'électeur.

Étape 2

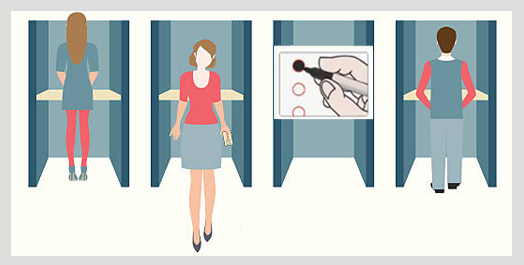

L'électeur entre dans un espace privé ou un isoloir pour ouvrir et remplir le bulletin de vote papier.

Étape 3

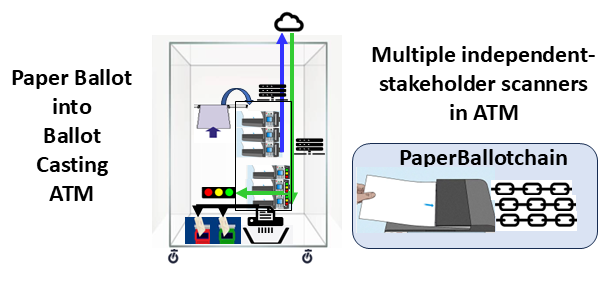

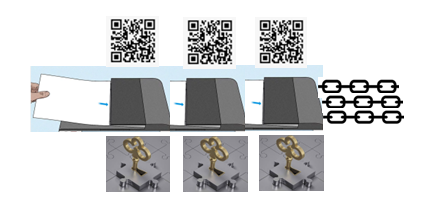

Dans un bureau de vote, l'électeur (ou un responsable électoral) introduit le bulletin de vote papier marqué dans un distributeur automatique de billets (DAB), qui contient un ensemble de scanners de bulletins de vote avec plusieurs scanners indépendants des parties prenantes (chacun avec une diode de données unidirectionnelle) qui peuvent chacun appliquer séparément une signature numérique de scanner des parties prenantes à chaque fichier de données de bulletin de vote numérisé ainsi qu'une signature numérique de bulletin de vote papier (qui peuvent chacune être vérifiées par le public à l'aide de la clé publique du scanner des parties prenantes et de la clé publique du bulletin de vote papier publiées avant l'élection correspondante).

Étape 4

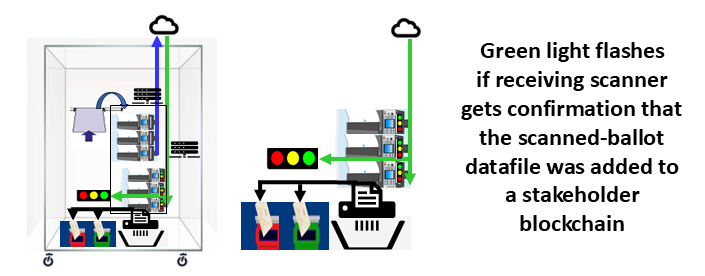

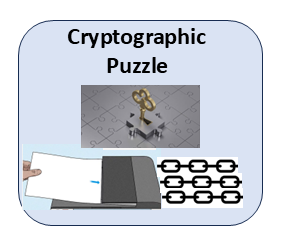

Chaque scanner indépendant des parties prenantes (au sein de l'ensemble de scanners à l'intérieur du guichet automatique de vote) transmet indépendamment le fichier de données de vote numérisé avec une signature numérique de la clé privée du bulletin de vote, une signature numérique de la clé privée du scanner des parties prenantes et un puzzle cryptographique généré par le scanner à toutes les blockchains de vote des parties prenantes indépendantes participantes, qui sont chacune contrôlées de manière centralisée et indépendante par une partie prenante.

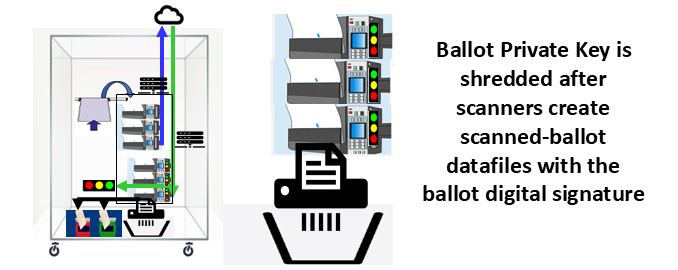

Étape 5

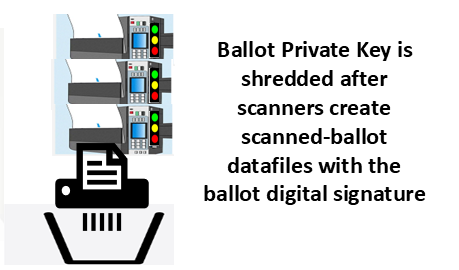

Un destructeur (dans l'ensemble scanner à l'intérieur du guichet automatique) détruit la clé privée du bulletin de vote papier.

Étape 6

Chaque blockchain de vote indépendante utilise le même protocole de validation pour ajouter un fichier de données de vote numérisé à sa blockchain.

Étape 7

Le guichet automatique de vote fait clignoter une lumière verte s'il a reçu la confirmation que le fichier de données de vote numérisé a été ajouté à une blockchain de parties prenantes ou une lumière rouge dans le cas contraire, puis dépose le bulletin de vote papier dans une boîte en plastique transparente verte ou rouge correspondante à l'intérieur du guichet automatique en plastique transparent.

Étape 8

L'électeur peut utiliser son numéro d'identification de bulletin de vote consulté en privé (éventuellement noté dans son espace de vote privé) et un explorateur de blockchain sur un ordinateur gouvernemental ou un appareil mobile personnel pour rechercher ses données de vote sur les blockchains de vote des parties prenantes.

Étape 9

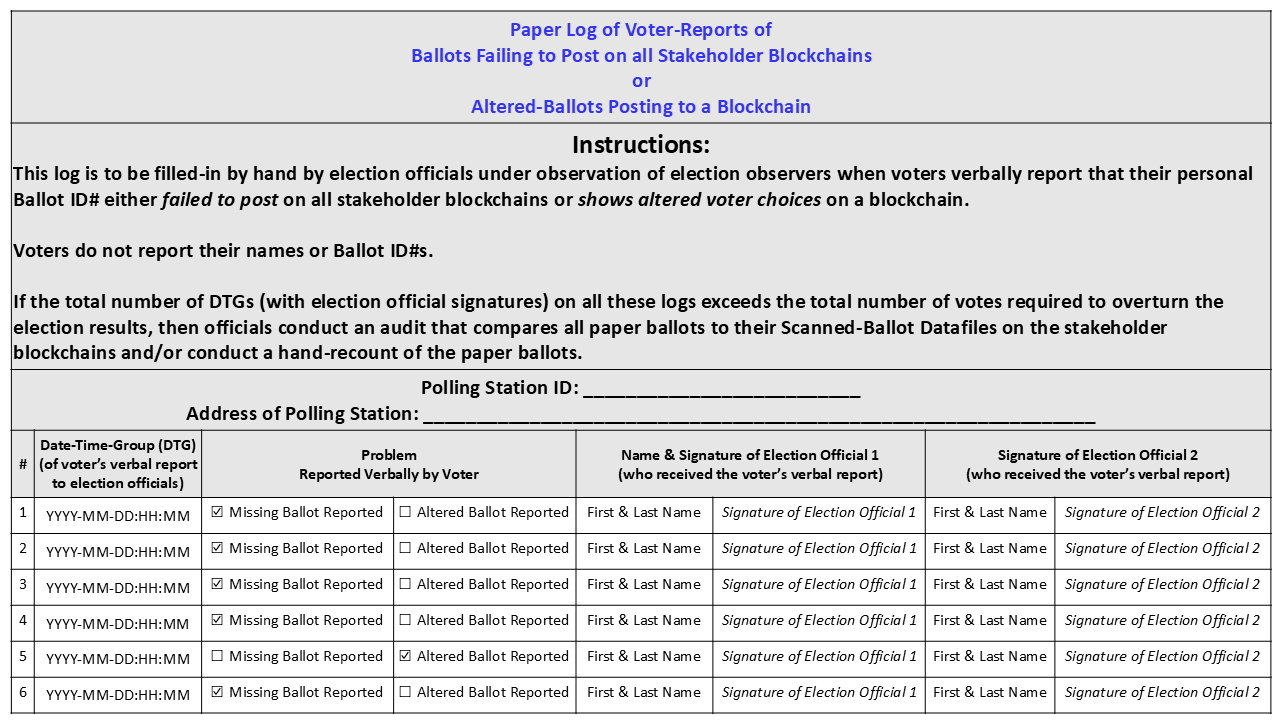

Si les électeurs ne parviennent pas à trouver leurs données de vote sur les blockchains ou s'ils constatent que leurs données de vote ont été modifiées, ils peuvent alors informer verbalement un responsable électoral qui conserve un décompte papier de ces rapports (qui n'identifie pas l'électeur).

Étape 10

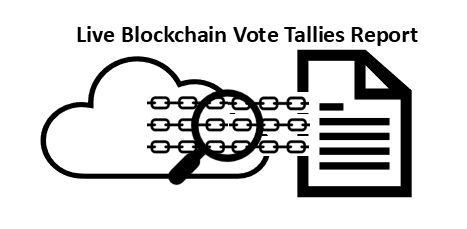

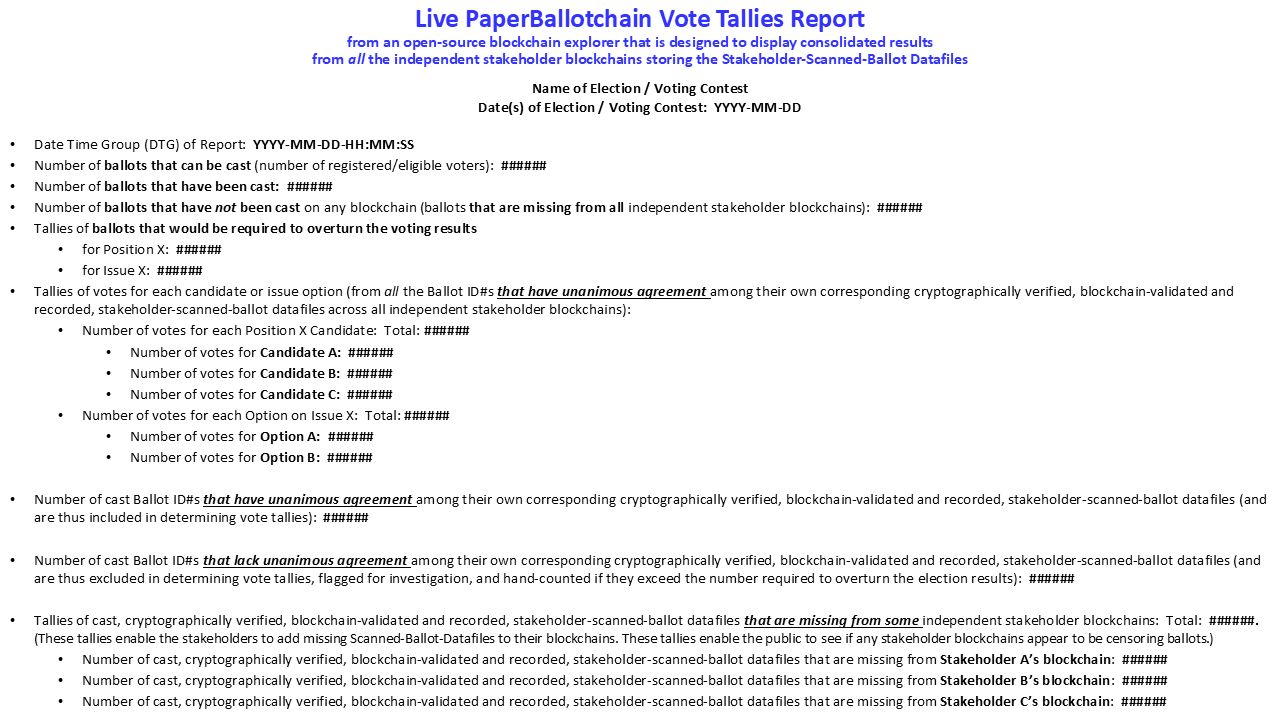

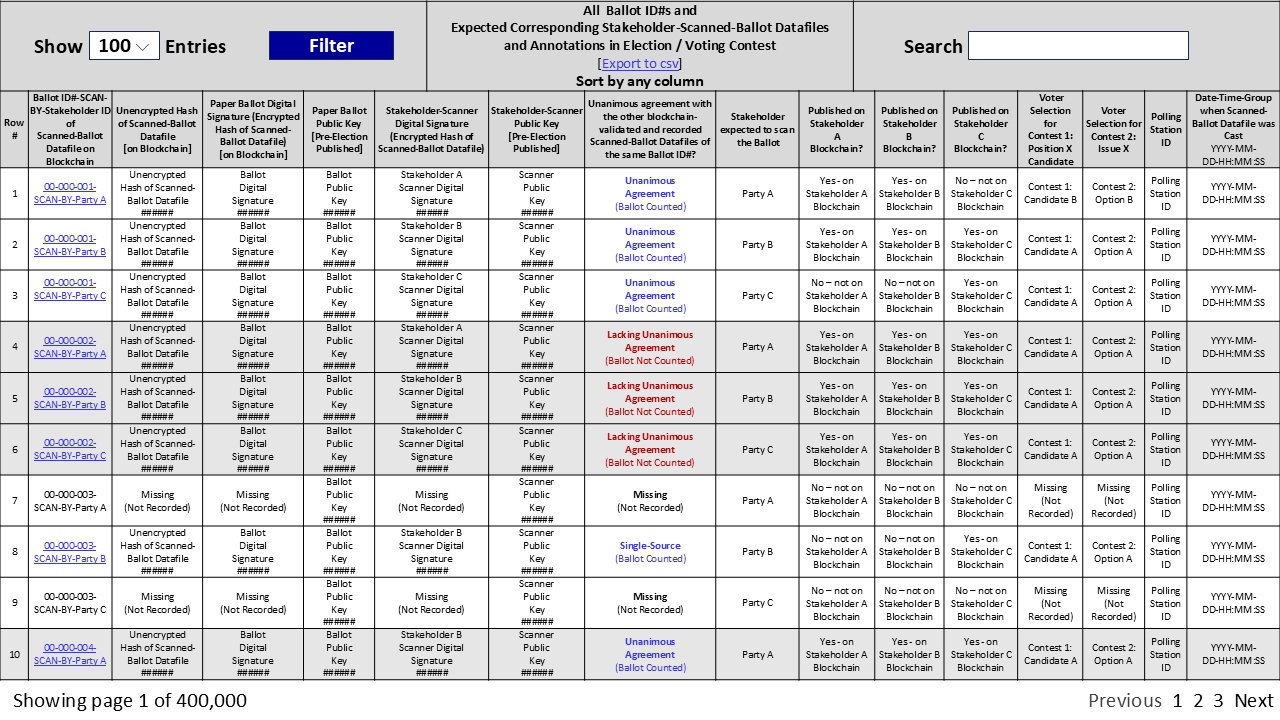

Un explorateur de blockchain fournit un rapport en direct (tout au long du processus de vote et de dépouillement) avec les informations suivantes extraites de toutes les blockchains des parties prenantes :

Cafés de vote facultatifs

pour aider à maximiser la participation électorale dans une communauté

(Retour au sommaire)

Couches de sécurité clés

dans PaperBallotchain

(Retour au sommaire)

Couches de sécurité garantissant l'anonymat des électeurs

1. Bulletins de vote en papier pliés, scellés et inviolables, contenant un numéro d'identification de bulletin de vote caché et un code QR de clé privée de bulletin de vote caché (imprimé à l'encre invisible lisible par le scanner).

2. Utilisation facultative des distributeurs automatiques de bulletins de vote

Couches de sécurité qui protègent l'intégrité et l'authenticité des bulletins de vote

Remarque : « Intégrité » signifie que les données n’ont pas été modifiées.

Remarque : « Authenticité » signifie que les données peuvent être vérifiées comme provenant d'une source attendue (dans ce cas, vérifiées cryptographiquement par 1) une clé publique de bulletin de vote qui détermine si la signature numérique du bulletin de vote (créée à partir de la clé privée de bulletin de vote) est valide et 2) une clé publique de scanner qui détermine si la signature numérique du scanner (créée à partir de la clé privée de scanner de la partie prenante) est valide).

4. Un numéro d'identification de bulletin de vote caché et un code QR de clé privée de bulletin de vote caché (imprimé à l'encre invisible lisible par le scanner) à l'intérieur d'un bulletin de vote en papier plié, scellé et inviolable.

5. Clé privée du bulletin de vote (partie d'une paire de clés publique-privée) — imprimée sous forme de code QR à l'encre invisible (lisible par le scanner) et cachée dans un bulletin de vote en papier plié, scellé et inviolable.

6. Clé privée du scanner des parties prenantes (partie d'une paire de clés publique-privée) — sur un scanner des parties prenantes.

7. Puzzle cryptographique — à partir d’un scanner de parties prenantes.

8. Scanners à parties prenantes indépendantes multiples – dans un ensemble de scanners.

9. Destructeur de documents — dans l’ensemble scanner.

10. Blockchains à parties prenantes indépendantes multiples — dans le réseau de blockchains coopérantes.

(Retour au sommaire)

Enregistrements clés

dans PaperBallotchain

(Retour au sommaire)

Modèle de bulletin de vote papier

(Non lié à une identité humaine)

Plié et scellé de manière inviolable qui dissimule le numéro d'identification du bulletin de vote et la clé privée du bulletin de vote

Rapport de décompte des votes en direct sur PaperBallotchain

produit par un explorateur de blockchain open source conçu pour afficher des résultats consolidés

de toutes les blockchains indépendantes des parties prenantes stockant les fichiers de données des bulletins de vote numérisés par les parties prenantes

Registres papier des problèmes signalés par les électeurs

Bulletins de vote non publiés sur toutes les blockchains des parties prenantes ou bulletins de vote modifiés publiés sur une blockchain

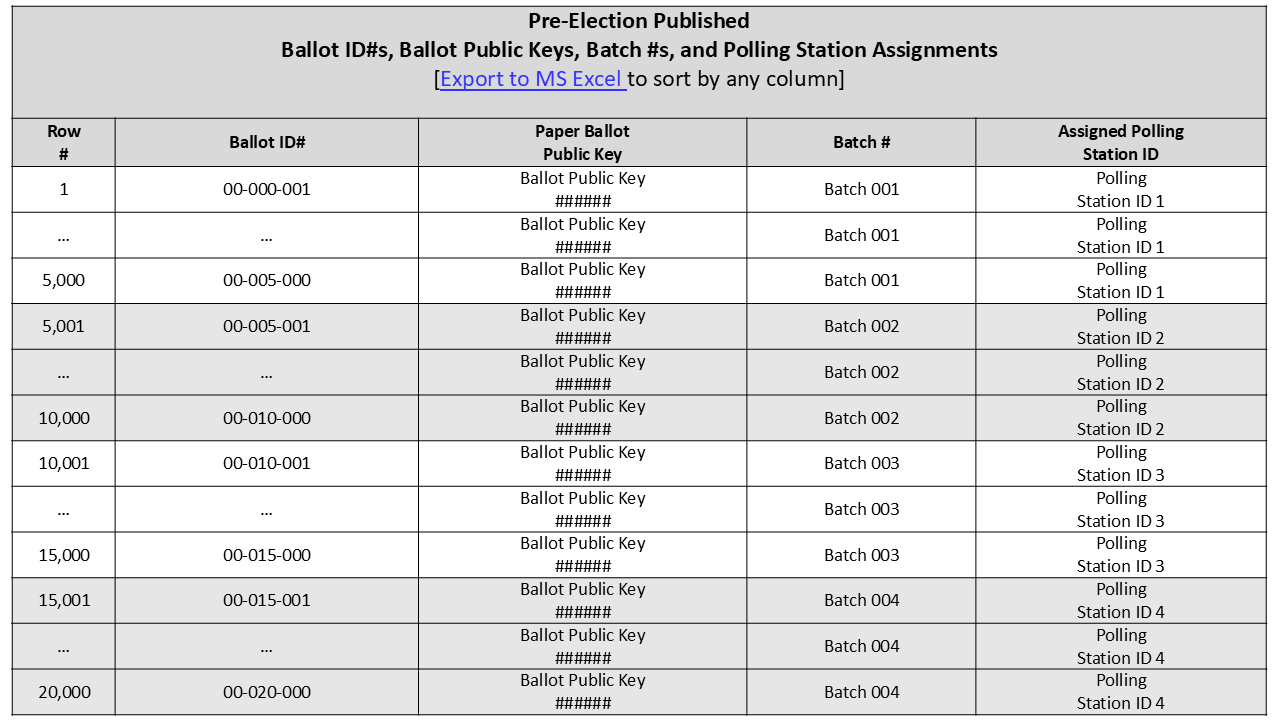

Publié avant les élections

Numéros d'identification des bulletins de vote, clés publiques des bulletins de vote, numéros de lot et affectations des bureaux de vote

Publié avant les élections

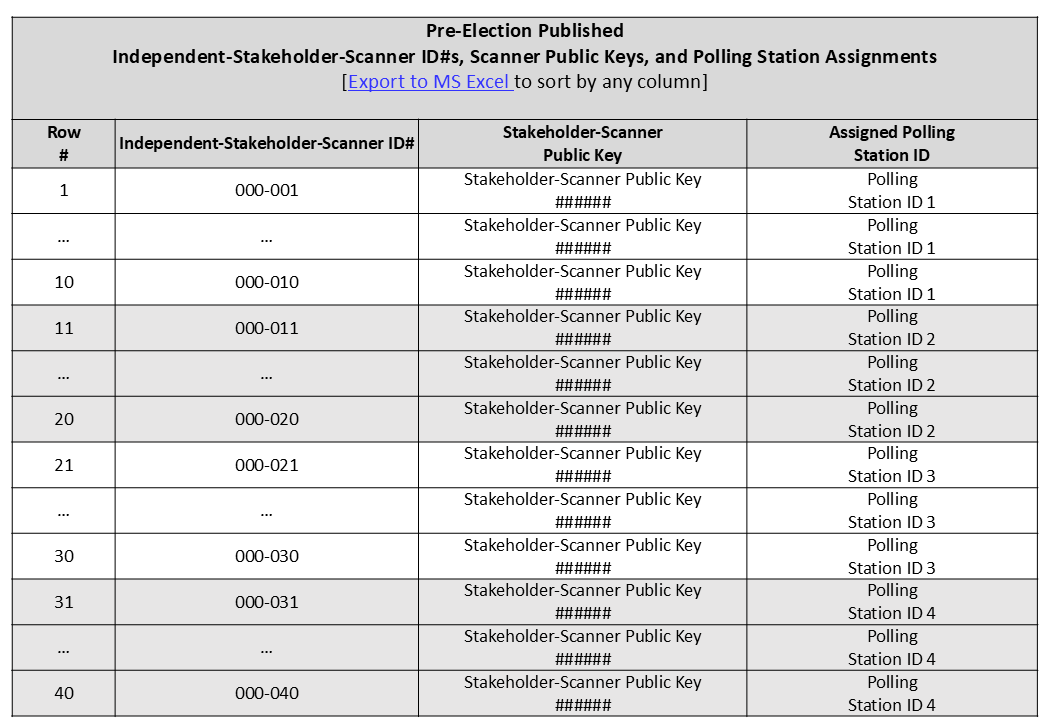

Numéros d'identification des scanners indépendants, clés publiques des scanners et affectations des bureaux de vote